進階的模擬攻擊,測試您組織對複雜威脅的偵測與回應能力,並提供實際環境中的安全態勢評估。

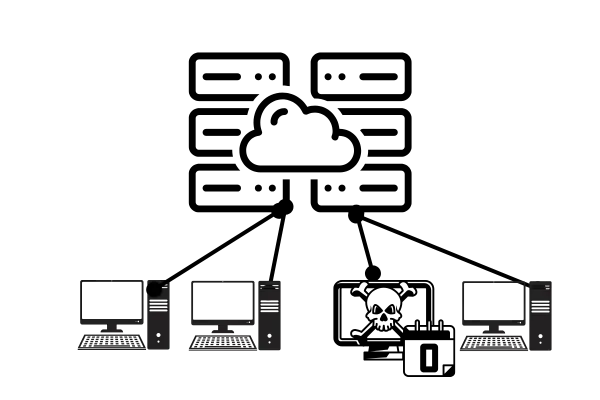

紅隊演練是先進、多層次的模擬攻擊,旨在測試組織的資安措施、偵測能力與事故回應程序,對抗實際威脅。與傳統滲透測試不同,紅隊演練更全面、隱蔽且目標導向。

我們的紅隊像複雜威脅的攻擊者一樣運作,結合技術漏洞利用、社交工程、實體安全測試等多種方式,以達成特定目標,例如存取敏感資料、破壞關鍵系統或建立持續訪問,同時躲避偵測。

這些演練能提供寶貴見解,揭示您組織的安全態勢(您的「藍隊」)在現實攻擊場景中的表現,協助您在真實對手利用那些漏洞前辨識並彌補安全漏洞。

了解我們的紅隊演練如何加強您組織的安全態勢。

體驗與真實威脅行動者針對您所在產業所使用的戰術、技術與程序 (TTP) 相符的攻擊,提供更準確的安全態勢評估。

測試您的安全監控、警報與事故回應流程,確保能在重大損害發生前有效偵測並回應複雜的攻擊。

發現攻擊者最可能採取來破壞關鍵資產的攻擊路徑,讓您能更有效優先安排資安投資與改善工作。

為您的安全運營團隊提供寶貴的實戰經驗,偵測並回應複雜攻擊,提升其技能與對真實事故的準備。

提供具體證據說明資安漏洞及其潛在商業影響,協助獲得高層對資安倡議與投資的支持。

滿足各種監管框架與產業標準的進階安全測試需求,展示對保護敏感資料與系統之盡職調查。

以結構化的方法對組織模擬現實世界的攻擊。

我們首先收集關於您組織的情報,識別潛在目標並根據您的具體目標與限制制定全面的攻擊策略。此階段包括被動偵察、公開來源情報 (OSINT) 收集與目標識別。

我們的團隊嘗試使用各種技術進入您的環境,例如釣魚攻擊、利用外部資安漏洞、社交工程或實體安全突破。我們採用隱蔽戰術以避免偵測,正如真實攻擊者所為。

獲得初期存取後,我們建立持續機制以維持存取,並開始在網路中橫向移動、提升權限與破壞其他系統,同時躲避偵測。我們會紀錄所有潛在的攻擊路徑與可被繞過的資安措拖。

我們致力於完成預先設定的目標,例如存取敏感資料、破壞特定系統或展示對業務影響的潛力。所有行動均在已約定的範圍內進行,並採取適當的防護措施以避免實際損害。

我們提供行動、發現與改善建議的完整報告。內容包含詳細技術報告、執行摘要及回顧會議,討論結果與提升安全態勢的後續步驟。

我們與您的安全團隊合作審核發現、討論偵測機會並制定修復策略。此協作方式確保知識轉移,幫助您的團隊更好地了解如何偵測並應對類似攻擊。

為滿足您特定安全測試需求而量身訂製的方案。

對組織的所有媒介(技術、實體與人員)進行全面評估。

針對您組織內特定關鍵資產、系統或資料的焦點評估。

模擬已知針對您產業的特定威脅行動者,採用其已記錄的戰術、技術與程序。

一個實際案例,說明我們的紅隊演練如何發現關鍵安全漏洞。

一家領先的金融服務提供商委託我們的紅隊評估其安全態勢並測試偵測與回應能力。目標是進入其核心銀行系統並在未被偵測的情況下竊取敏感客戶資料。

此演練揭示了組織在資安措施、偵測能力與事故回應程序上的關鍵缺口。我們提供詳細建議,包括提升其釣魚防禦、資安漏洞管理計劃、網路分段、權限管理與安全監控。

在執行建議後,六個月後的跟進評估顯示組織安全態勢有明顯改善,我們的紅隊在首次存取後數小時內被偵測並控制。

我們的紅隊服務與其他資安測試有何不同。

我們的紅隊由擁有進攻性資安、威脅情報與事故回應背景的高技能專業人士組成。許多團隊成員持有 OSCP、OSEP、CRTP 等進階認證,並具備進攻性安全角色經驗。

多元專業背景使我們能模擬複雜攻擊,同時提供實用、可執行的建議以提升您的安全態勢。

我們不僅執行自動化工具或遵循標準清單。我們根據您特定的威脅環境、產業與商業目標,研製獨特的攻擊場景。

我們利用最新威脅情報並模擬真實針對您產業的威脅行動者使用之 TTP,提供更準確的安全態勢評估。

我們相信紅隊與藍隊之間的協作價值。我們的參與包括知識轉移環節及紫隊演練,協助您的安全團隊了解攻擊執行方式與如何更好偵測並回應相似威脅。

此協作方式確保您的團隊獲得超越評估範圍的寶貴洞見與技能。

我們的報告不僅列舉資安漏洞。提供詳細攻擊敘事、MITRE ATT&CK 對應與清晰可執行的建議,並按風險及實施的難易度作優先排序。

我們亦提供管理層報告,將技術發現轉化為商業風險,協助您向組織內持份者溝通資安投資的價值。

關於我們紅隊演練與服務的常見問題。

雖然兩者皆旨在識別資安漏洞,但在範圍、方法與目標上有顯著差異:

兩種評估方式都很有價值,且常相輔相成;滲透測試提供廣泛的覆蓋面,而紅隊演練則帶來深度與真實性。

我們採取多項措施以減少紅隊演練期間的風險。

我們經驗豐富的紅隊作業人員了解現實測試與運營安全之平衡,並始終以您的環境穩定為先。

紅隊演練頻率取決於多項因素,包括組織規模、產業、威脅環境、監管要求與 IT 環境變化速度。一般來說:

我們可協助您製定符合資安需求、風險容忍度與預算限制的測試時間表。

為確保紅隊演練成功且具價值,我們建議以下準備:

我們的團隊將協助您完成此準備流程,確保演練安全、合法且為組織帶來最大價值。

紅隊演練的成功以其目標衡量,通常包含:

需要注意的是,成功的紅隊入侵並不表示您的失敗;它提供了關於真實攻擊者如何針對組織的寶貴洞見,協助您優先提升安全性。真正衡量成功的是演練後安全態勢的改善程度。